واي فاي المطارات تحت رحمة الهاكرزخبير جرائم إلكترونية الهاكرز يستطيعون اختراق شبكات الاتصالات اللاسلكية - المملكة

تحميل وقراءة كتاب اختراق الشبكات اللاسلكية وحمايتها بالعربية PDF WIFI - مكتبة رفوف - للكتب الاكترونية

خطوات مطور | DevSteps: إختبار إختراق الشبكات اللاسلكية بكرت شبكة الحاسوب دون الحاجة إلى الألفا + حرق أي توزيعة على مفتاح الآيسبي

تحميل وقراءة كتاب اختراق الشبكات اللاسلكية وحمايتها بالعربية PDF WIFI - مكتبة رفوف - للكتب الاكترونية

اختراق شبكات الوايرليس/Wireless عن طريق Wifite توزيعه كالي لينكس - أمن المعلومات والخصوصية الرقمية - مجتمع أسس

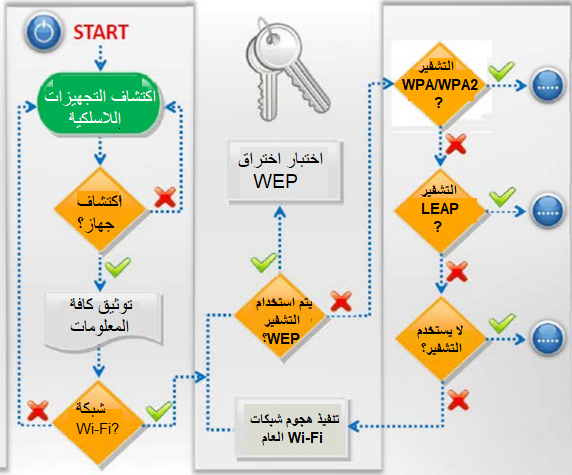

منظمه عکروشي - قرصنة الشبكات الاسلكية , عمليه اختراق الشبكات اللاسلكية War Driving بإختصار شديد هي عملية اختراق للشبكات اللاسلكية وتعرف باللغة الإنجليزية بالاسم (War Driving) لو قمت بالتجول بسيارة ثم قمت

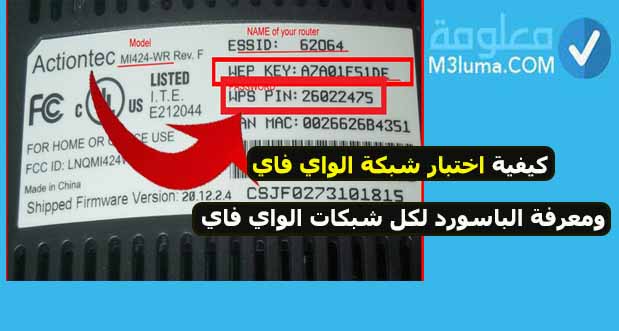

Code Source Security - 6 طرق لاختراق نقطة اتصال WiFi - اختراق كلمة مرور WiFi 🌹 --------------- 🔴 - تحدير! يحظر اختراق الشبكات اللاسلكية (نقاط اتصال WiFi) التي لا تملكها في جميع